Kaspersky Secure Mobility Management

Безопасное, гибкое и удобное управление мобильными ресурсами компании. Современное UEM-решение для управления устройствами. Мощные инструменты контроля, доступные из единой консоли. Поддержка корпоративных и личных устройств (BYOD)

Добавить отзыв

Добавить отзыв

Альтернативы и релевантные продукты

Пользователи, которые интересовались Kaspersky Secure Mobility Management, потом также просматривали:

Новости Kaspersky Secure Mobility Management (+)

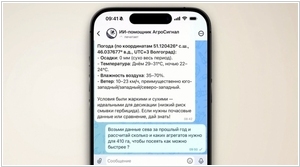

16.03.26. Kaspersky SMM защищает сотрудников от опасных ссылок в MAX и Telegram

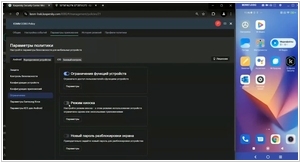

Лаборатория Касперского обновила решение для удалённого управления жизненным циклом и безопасностью корпоративных мобильных устройств - Kaspersky Secure Mobility Management. Теперь в нём доступна проверка всплывающих уведомлений из популярных мессенджеров, в том числе Telegram и MAX, а также приложений для получения СМС. Программа предупредит пользователей об опасных ссылках — это поможет им защититься от фишинга, а также предотвратить заражение рабочего устройства вредоносным ПО. Кроме того, в новой версии появилось больше возможностей для управления корпоративными Android-устройствами через KSMM. Теперь в случае возникновения проблем администратор сможет удалённо к ним подключиться, чтобы помочь сотруднику. В режиме «корпоративное устройство» также доступен сценарий «тихого» подключения, при котором у пользователя не запрашивают разрешение на управление экраном.

2023. Лабораторию Касперского взломали через айфоны сотрудников

Несколько десятков смартфонов iPhone сотрудников Лаборатории Касперского подверглись массовой хакерской атаке. Злоумышленники проэксплуатировали известную уязвимость «Операция триангуляция», которая присутствовала в iOS на протяжении как минимум четырех лет. Apple закрыла ее лишь летом 2023 г. с релизом сборки iOS 16.5.1. Уязвимость работает через мессенджер iMessage – хакеры отправляют вредоносное вложение, которое мессенджер обрабатывает в фоновом режиме, не уведомляя пользователя. Взлом открывает хакерам полный доступ к устройству. Они могут запускать на нем любой нужный им код, устанавливать шпионское ПО и передавать записи с микрофона, фотографии, геолокацию и другие конфиденциальные данные на подконтрольные злоумышленникам серверы.

Отзывы